数字医学与健康大会DMHC——美创与您相约古都金陵

2025-08-12

美创科技打造县域医疗灾备新标杆|神木市医院 HIS 系统数据库分钟级切换演练实录

2025-07-02

百万罚单警示!DCAS助力金融机构筑牢数据安全防线,实现监管合规

2025-06-20

2025中国互联网产业年会丨《中国互联网产业绿色算力发展倡议》正式发布

2025-02-07

美创用户专访 | 精细化管理:医疗行业数据分类分级的策略与实践

2025-01-10

存储域

数据库加密 诺亚防勒索访问域

数据库防水坝 数据库防火墙 数据库安全审计 动态脱敏流动域

静态脱敏 数据水印 API审计 API防控 医疗防统方运维服务

数据库运维服务 中间件运维服务 国产信创改造服务 驻场运维服务 供数服务安全咨询服务

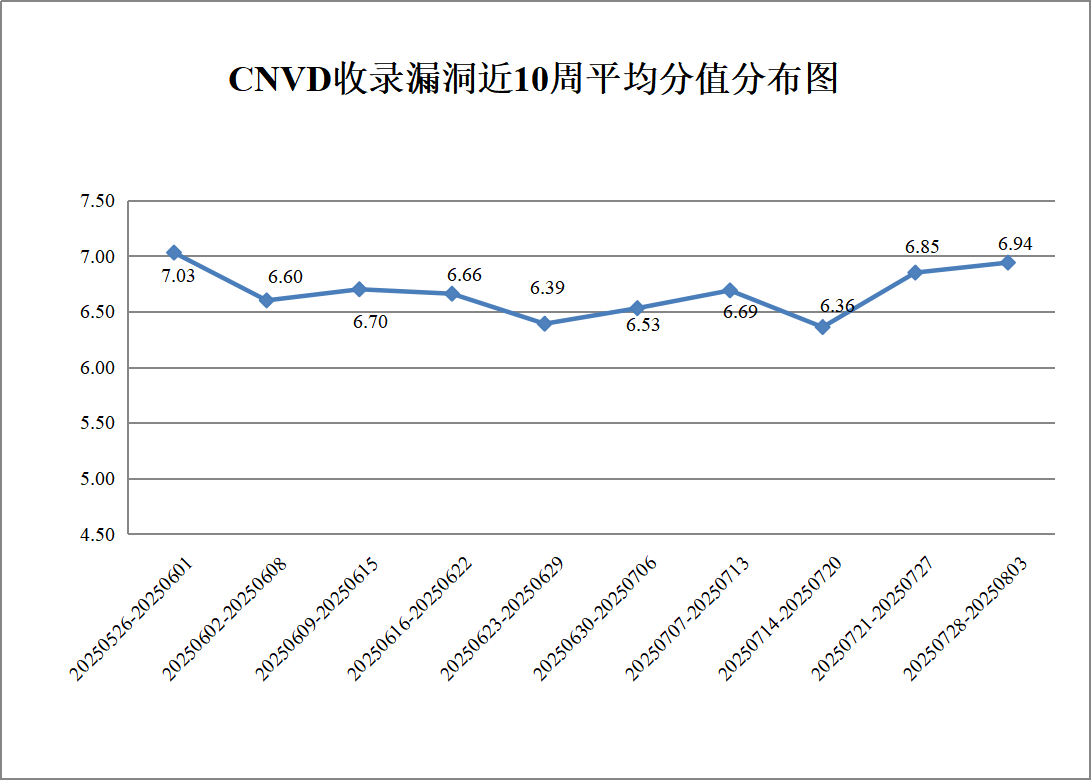

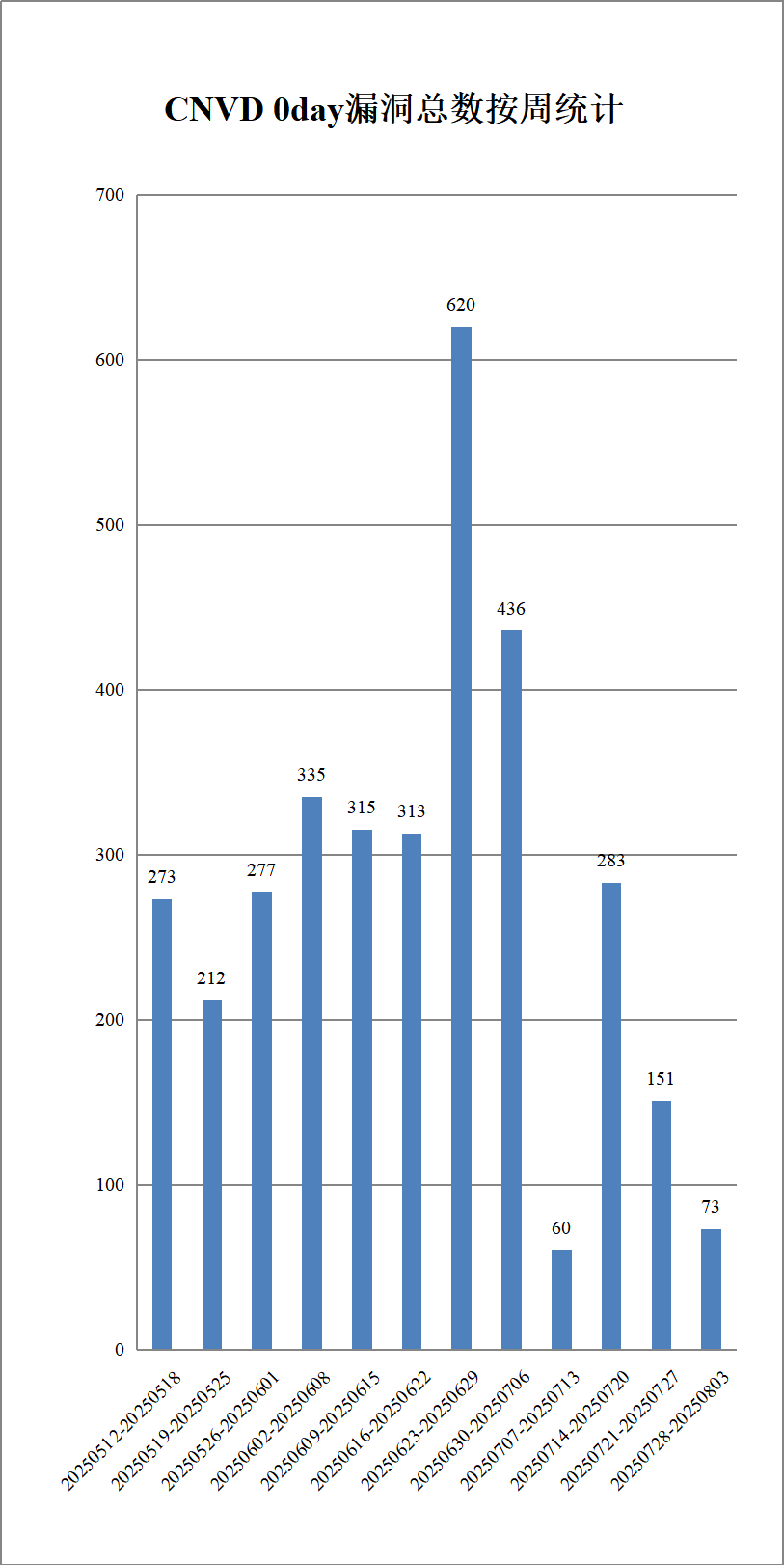

数据出境安全治理服务 数据安全能力评估认证服务 数据安全风险评估服务 数据安全治理咨询服务 数据分类分级咨询服务 个人信息风险评估服务 数据安全检查服务2025年07月28日-2025年08月03日

本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为中。

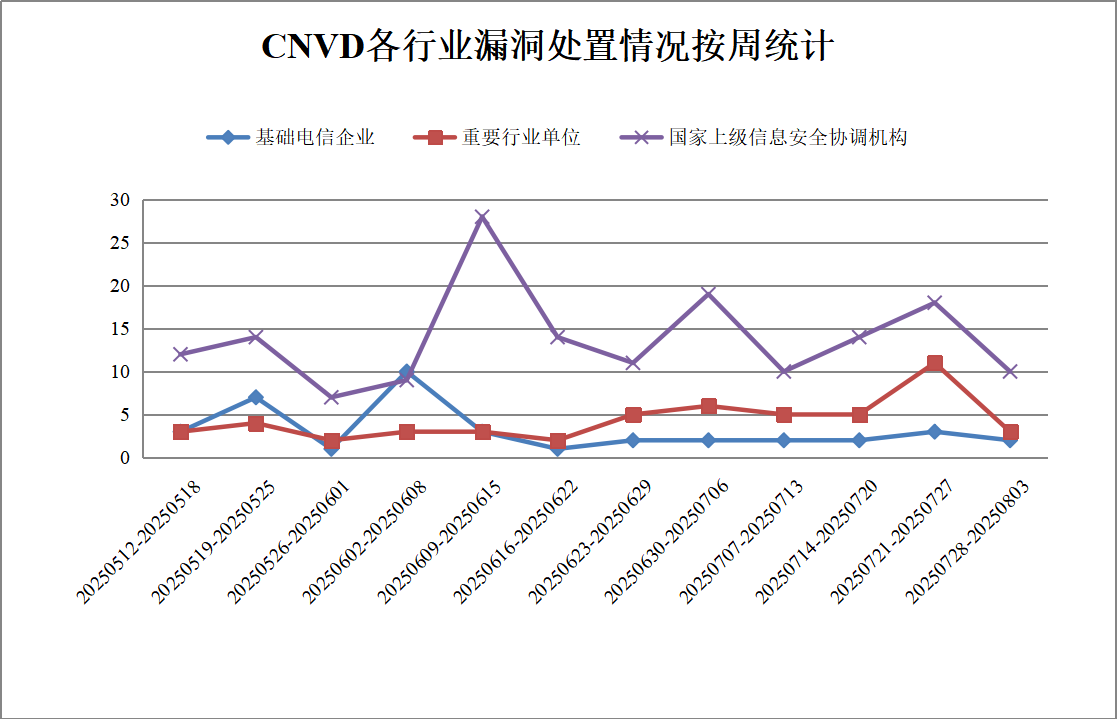

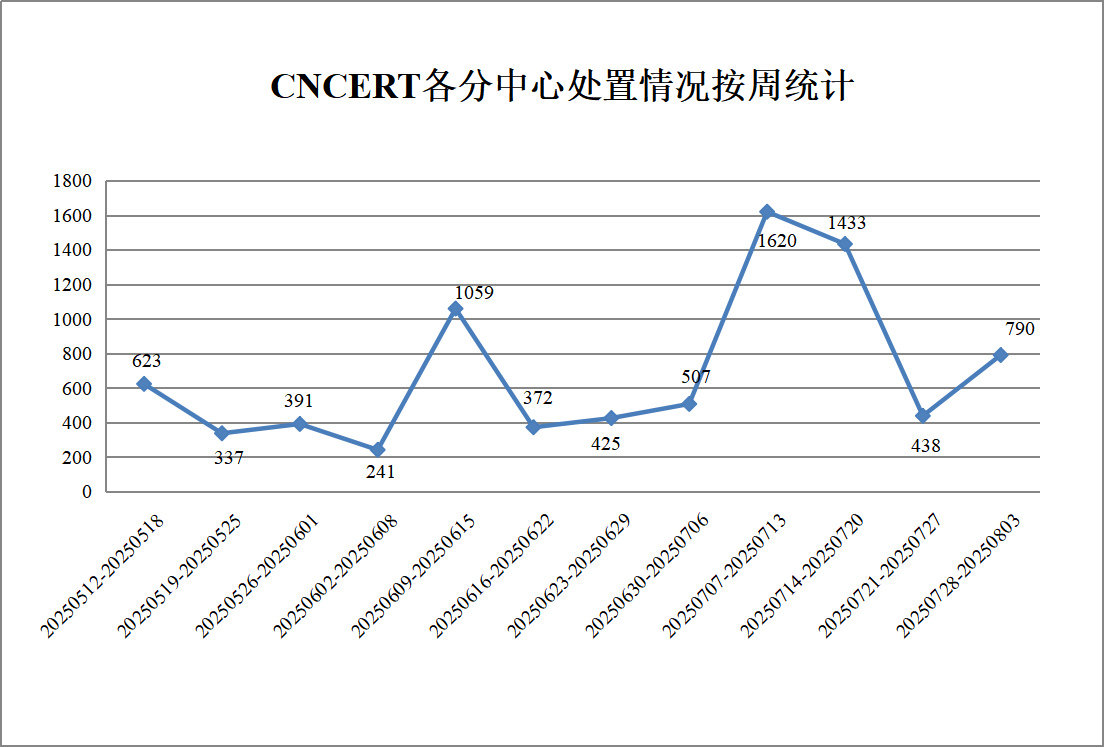

本周漏洞事件处置情况

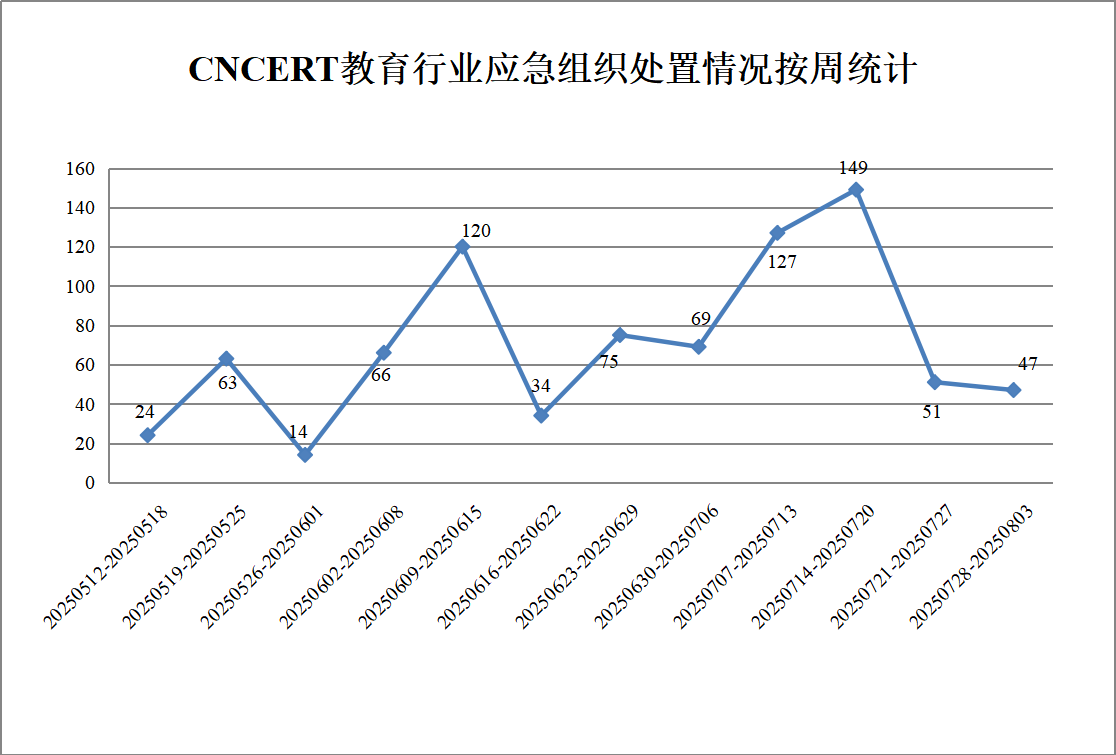

本周,CNVD向银行、保险、能源等重要行业单位通报漏洞事件3起,向基础电信企业通报漏洞事件2起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件790起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件47起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件10起。

此外,CNVD通过已建立的联系机制或涉事单位公开联系渠道向以下单位通报了其信息系统或软硬件产品存在的漏洞,具体处置单位情况如下所示:

珠海优特电力科技股份有限公司、中控技术股份有限公司、郑州微厦计算机科技有限公司、浙江网盛生意宝股份有限公司、浙江施强出国服务有限公司、浙江码尚科技股份有限公司、浙江龙腾畅想软件有限公司、浙江大华技术股份有限公司、友讯电子设备(上海)有限公司、用友网络科技股份有限公司、永中软件股份有限公司、兄弟(中国)商业有限公司、湘潭市贝一科技有限公司、西安大西信息科技有限公司、武汉讯网信息技术有限公司、武汉天地伟业科技有限公司、武汉初心科技有限公司、潍坊滨海人才发展集团有限公司、万可电子(天津)有限公司、天津市基理科技股份有限公司、天津丁丁智联网络科技有限公司、腾讯安全应急响应中心、太原易思软件技术有限公司、宿迁鑫潮信息技术有限公司、施耐德电气(中国)有限公司、神州数码控股有限公司、深圳市智微智能科技股份有限公司、深圳市远行科技股份有限公司、深圳市亿玛信诺科技有限公司、深圳市唯德科创信息有限公司、深圳市明源云科技有限公司、深圳市蓝凌软件股份有限公司、深圳市跨境伙伴网络科技有限公司、深圳市捷顺科技实业股份有限公司、深圳市吉祥腾达科技有限公司、深圳市必联电子有限公司、深圳勤杰软件有限公司、深圳达实智能股份有限公司、深圳奥联信息安全技术有限公司、申瓯通信设备有限公司、上海卓卓网络科技有限公司、上海星汉信息技术有限公司、上海仙视电子科技有限公司、上海物创信息科技有限公司、上海普华科技发展股份有限公司、熵基科技股份有限公司、商派软件有限公司、山石网科通信技术股份有限公司、山东云时空信息科技有限公司、山东启恒信息科技有限公司、厦门天锐科技股份有限公司、厦门四信通信科技有限公司、厦门科安达智能科技有限公司、厦门安盟网络股份有限公司、青岛通利智能物联科技有限公司、青岛海信网络科技股份有限公司、青岛东胜伟业软件有限公司、青岛东胜伟业软件科技有限公司、千云网络科技有限公司、南通管伊佳科技有限公司、南京铱迅信息技术股份有限公司、南京三商电脑软件开发有限公司、南京科远智慧科技集团股份有限公司、摩莎科技(上海)有限公司、隆昌三皮网络科技有限公司、零视技术(上海)有限公司、联奕科技股份有限公司、昆明东讯科技有限公司、柯尼卡美能达集团、金蝶软件(中国)有限公司、济南有人物联网技术有限公司、惠普贸易(上海)有限公司、湖南众合百易信息技术有限公司、河北南昊高新技术开发有限公司、合肥六出网络科技有限公司、杭州益仕行信息技术有限公司、杭州叙简科技股份有限公司、杭州三六零亿方智能有限公司、杭州恩软信息技术有限公司、汉王科技股份有限公司、哈尔滨新中新电子股份有限公司、国泰新点软件股份有限公司、广州中海达卫星导航技术股份有限公司、广州市玄武无线科技股份有限公司、广州红帆科技有限公司、广东方天软件科技股份有限公司、馥鴻科技股份有限公司、富士胶片(中国)投资有限公司、福建博思软件股份有限公司、飞驰云联(南京)科技有限公司、大汉软件股份有限公司、承德热力集团有限责任公司、成都索贝数码科技股份有限公司、成都青软青之软件有限公司、成都零起飞网络、成都九天智信科技有限公司、成都和力九垠科技有限公司、成都海翔软件有限公司、畅捷通信息技术股份有限公司、北京中科大洋科技发展股份有限公司、北京亿赛通科技发展有限责任公司、北京亚控科技发展有限公司、北京星网锐捷网络技术有限公司、北京星控智能科技有限公司、北京万维盈创科技发展有限公司、北京万户网络技术有限公司、北京硕人时代科技股份有限公司、北京数字政通科技股份有限公司、北京时空智友科技有限公司、北京盛世音盟电子科技有限公司、北京神州视翰科技有限公司、北京勤云科技发展有限公司、北京美特软件技术有限公司、北京龙软科技股份有限公司、北京金和网络股份有限公司、北京宏业超世纪科技有限公司、北京大运通泰供应链管理有限公司、安科瑞电气股份有限公司、安徽松饼网络科技有限公司和爱美客技术发展股份有限公司。

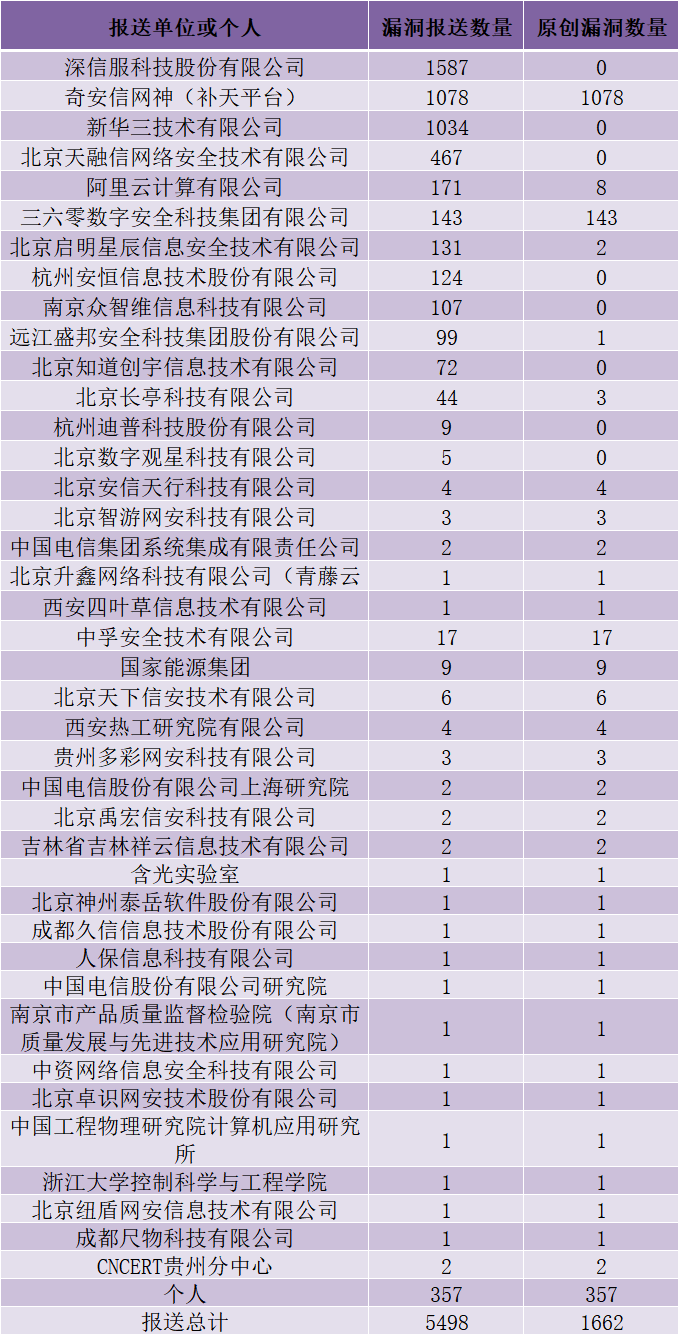

本周漏洞报送情况统计

本周漏洞按类型和厂商统计

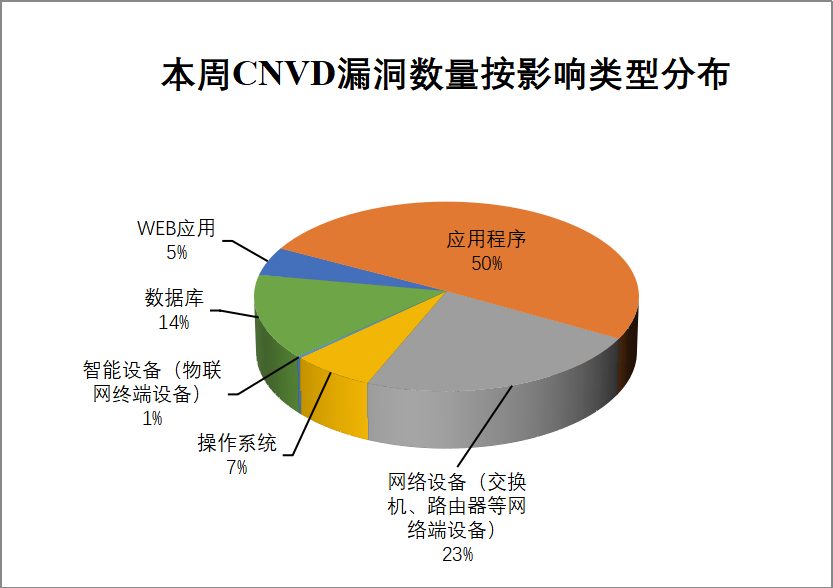

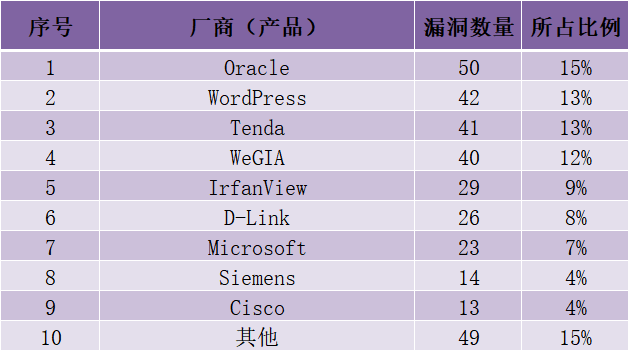

本周,CNVD收录了327个漏洞。应用程序165个,网络设备(交换机、路由器等网络端设备)76个,数据库47个,操作系统22个,WEB应用16个,智能设备(物联网终端设备)1个。

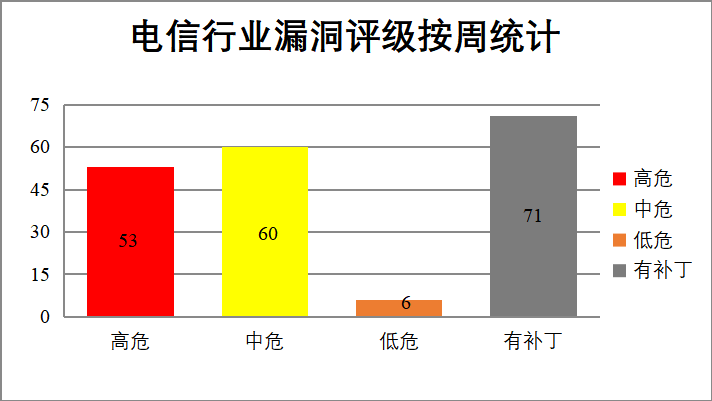

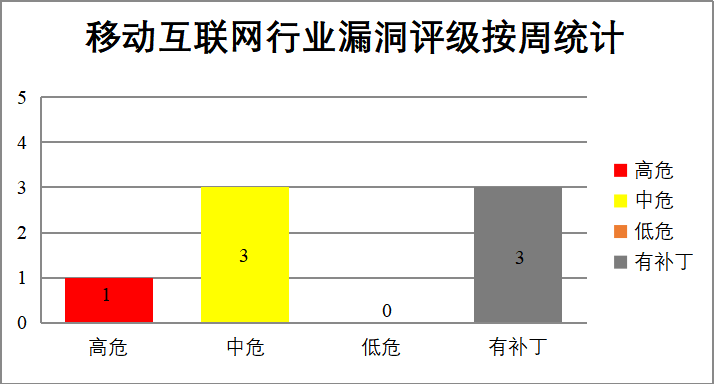

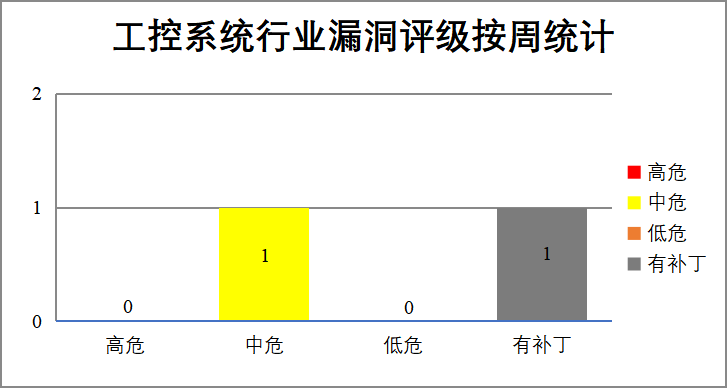

本周,CNVD收录了119个电信行业漏洞,4个移动互联网行业漏洞,1个工控行业漏洞(如下图所示)。其中,“D-Link DIR-619L缓冲区溢出漏洞、Tenda AC10U formexeCommand函数缓冲区溢出漏洞”等漏洞的综合评级为“高危”。相关厂商已经发布了漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

图9 工控系统行业漏洞统计

本周重要漏洞安全告警

1、Microsoft产品安全漏洞

Microsoft Excel是美国微软(Microsoft)公司的一款Office套件中的电子表格处理软件。Microsoft Windows是美国微软(Microsoft)公司的一套个人设备使用的操作系统。Microsoft Azure DevOps是美国微软(Microsoft)公司的一个团队协作服务平台。Microsoft PC Manager是美国微软(Microsoft)公司的一款电脑管理软件,可以一键加速,系统空间管理,弹窗管理,全面体检等功能。Microsoft Azure Functions是美国微软(Microsoft)公司的一个托管的平台即服务(PaaS) 提供程序,为Azure云服务提供事件驱动和计划的计算资源。Microsoft Windows Media Foundation是美国微软(Microsoft)公司的一个多媒体开发库,目的是为Windows平台提供统一的多媒体影音解决方案,开发者可以透过Media Foundation播放视频和声音文件、进行影音编码或者多媒体文件转码等等工作。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞导致权限提升,导致远程代码执行。

CNVD收录的相关漏洞包括:Microsoft Office资源管理错误漏洞(CNVD-2025-16943)、Microsoft Excel资源管理错误漏洞、Microsoft Windows资源管理错误漏洞(CNVD-2025-16952、CNVD-2025-16945)、Microsoft Azure DevOps权限提升漏洞、Microsoft Azure Machine Learning权限提升漏洞(CNVD-2025-17136、CNVD-2025-17134)、Microsoft Azure Functions数据伪造问题漏洞。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16943

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16942

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16945

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16952

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17134

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17133

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17136

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17142

2、IBM产品安全漏洞

IBM MQ是IBM的企业级消息中间件,用于跨平台应用程序间的可靠通信。IBM Sterling File Gateway是IBM公司的一款企业级文件传输网关产品,用于安全可靠地管理和传输业务文件。IBM Sterling B2B Integrator是IBM的企业级B2B集成平台,支持跨企业数据交换和业务流程自动化。IBM Db2 for Linux是IBM开发的一款关系型数据库管理系统,专为Linux操作系统设计,提供高性能、高可靠性的数据存储和管理服务。IBM Security QRadar Network Threat Analytics是美国国际商业机器(IBM)公司的一款高级网络安全分析工具。IBM Storage Virtualize是IBM推出的企业级存储虚拟化产品,可实现跨异构存储系统的数据整合与管理。IBM OpenPages with Watson是IBM公司的一款企业级治理、风险和合规(GRC)管理平台。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞通过认证用户在Web界面中嵌入恶意脚本,篡改预期功能,可能导致受信任会话中的凭证信息泄露,导致拒绝服务等。

CNVD收录的相关漏洞包括:IBM MQ资源管理错误漏洞、IBM Sterling File Gateway信息泄露漏洞、IBM Sterling B2B Integrator跨站脚本漏洞(CNVD-2025-16975、CNVD-2025-17239)、IBM DB2 for Linux拒绝服务漏洞、IBM Security QRadar Network Threat Analytics资源管理错误漏洞、IBM Storage Virtualize权限提升漏洞、IBM OpenPages with Watson访问控制错误漏洞。其中,“IBM MQ资源管理错误漏洞”漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16970

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16976

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16975

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17185

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17239

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17238

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17241

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17240

3、Adobe产品安全漏洞

Adobe Experience Manager是Adobe公司推出的企业级内容管理解决方案,旨在帮助企业高效构建、管理和交付多渠道数字内容与个性化体验。Adobe InDesign Desktop是Adobe公司开发的桌面出版软件,主要用于印刷品和数字出版物的排版设计,包括书籍、杂志、报纸、海报、电子书等。Adobe ColdFusion是由Adobe公司维护的动态Web服务器平台。Adobe InDesign是Adobe公司的一个桌面出版应用程序,主要用于各种印刷品的排版编辑。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞导致敏感内存泄露,提交特殊的文件请求,诱使用户解析,使应用程序崩溃或应用程序上下文执行任意代码等。

CNVD收录的相关漏洞包括:Adobe Experience Manager跨站脚本漏洞(CNVD-2025-17110、CNVD-2025-17109)、Adobe ColdFusion代码问题漏洞、Adobe ColdFusion信任管理问题漏洞、Adobe InDesign Desktop数字错误漏洞、Adobe InDesign越界读取漏洞、Adobe InDesign缓冲区溢出漏洞、Adobe InDesign Desktop缓冲区溢出漏洞。其中,“Adobe InDesign Desktop缓冲区溢出漏洞、Adobe ColdFusion代码问题漏洞、Adobe ColdFusion信任管理问题漏洞、Adobe InDesign Desktop数字错误漏洞”漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17110

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17109

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17116

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17115

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17114

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17117

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17132

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17131

4、Apache产品安全漏洞

Apache Commons Lang是美国阿帕奇(Apache)基金会的一个工具库。Apache Jena是Apache软件基金会的开源Java框架,用于构建语义网和链接数据应用。Apache Guacamole是美国阿帕奇(Apache)基金会的一款无客户端的远程桌面网关。该产品支持VNC、RDP和SSH等协议。Apache Apisix是美国阿帕奇(Apache)基金会的一个云原生的微服务API网关服务,该软件基于OpenResty和etcd来实现,具备动态路由和插件热加载,适合微服务体系下的API管理。Apache Tomcat是美国阿帕奇(Apache)基金会的一款轻量级Web应用服务器,用于实现对Servlet和JavaServer Page(JSP)的支持。Apache Commons Configuration是美国阿帕奇(Apache)基金会的一款通用的配置接口,它主要用于使Java应用程序从多种来源读取配置数据。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取其他用户的敏感信息,提交特殊的请求,可使服务程序崩溃,造成拒绝服务攻击,执行任意代码等。

CNVD收录的相关漏洞包括:Apache Commons Lang拒绝服务漏洞、Apache Jena输入验证错误漏洞、Apache Guacamole输入验证错误漏洞、Apache Apisix认证绕过漏洞、Apache Tomcat访问控制绕过漏洞、Apache Tomcat拒绝服务漏洞(CNVD-2025-17252)、Apache Tomcat信息泄露漏洞(CNVD-2025-17251)、Apache Commons Configuration资源管理错误漏洞。其中,“Apache Jena输入验证错误漏洞、Apache Tomcat访问控制绕过漏洞、Apache Tomcat拒绝服务漏洞(CNVD-2025-17252)”漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16960

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16959

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16971

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16969

https://www.cnvd.org.cn/flaw/show/CNVD-2025-16974

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17252

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17251

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17250

5、MRCMS跨站脚本漏洞(CNVD-2025-17130)

MRCMS是一款内容管理系统,用于管理和发布网站内容。本周,MRCMS被披露存在跨站脚本漏洞,受影响的是/admin/user/edit.do文件中的编辑用户页面组件的未知功能。攻击者可利用该漏洞通过操控Username参数可导致跨站脚本攻击。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17130

本周,CNVD建议注意防范以下已公开漏洞攻击验证情况。

验证描述

MRCMS是一款内容管理系统,用于管理和发布网站内容。

MRCMS 3.1.3中存在跨站脚本漏洞,受影响的是/admin/user/edit.do文件中的编辑用户页面组件的未知功能。远程攻击者可利用该漏洞通过操控Username参数可导致跨站脚本攻击。

验证信息

POC链接:

https://github.com/bdkuzma/vuln/issues/1

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-17130

信息提供者

北京知道创宇信息技术股份有限公司

关于CNCERT

国家计算机网络应急技术处理协调中心(简称“国家互联网应急中心”,英文简称是CNCERT或CNCERT/CC),成立于2002年9月,为非政府非盈利的网络安全技术中心,是我国计算机网络应急处理体系中的牵头单位。

作为国家级应急中心,CNCERT的主要职责是:按照“积极预防、及时发现、快速响应、力保恢复”的方针,开展互联网网络安全事件的预防、发现、预警和协调处置等工作,维护国家公共互联网安全,保障基础信息网络和重要信息系统的安全运行。

网址:www.cert.org.cn

邮箱:vreport@cert.org.cn

电话:010-82991537