分析|美创DRCC如何开启韧性容灾新篇章,契合“十五五”打造容灾备份体系

2026-05-18

什么是高质量数据集?

2026-05-15

联合发布:数字安全实战型人才评价白皮书

2026-05-14

害怕数据被公开 某教育公司与勒索组织达成协议

2026-05-13

从 0 到 1:OpenAI Agents + Chrome MCP 构建智能网页侦查 Agent

2026-05-11

存储域

数据库加密 诺亚防勒索访问域

数据库防水坝 数据库防火墙 数据库安全审计 动态脱敏流动域

静态脱敏 数据水印 API审计 API防控 医疗防统方运维服务

数据库运维服务 中间件运维服务 国产信创改造服务 驻场运维服务 供数服务安全咨询服务

数据出境安全治理服务 数据安全能力评估认证服务 数据安全风险评估服务 数据安全治理咨询服务 数据分类分级咨询服务 个人信息风险评估服务 数据安全检查服务

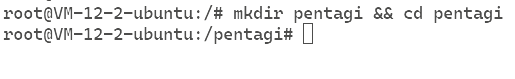

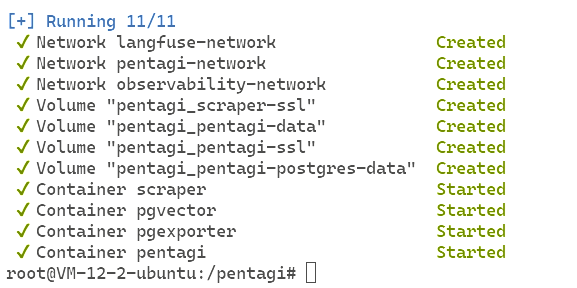

mkdir pentagi && cd pentagi

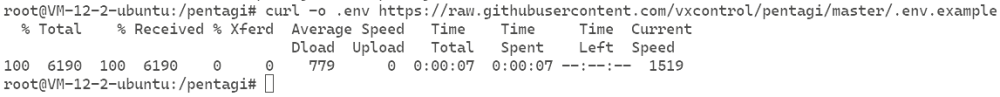

下载并重命名配置文件

curl -o .envhttps://raw.githubusercontent.com/vxcontrol/pentagi/master/.env.example

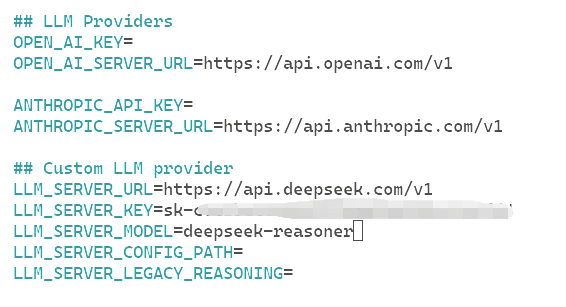

编辑.env文件,填入自己的大模型apikey,这里使用的是deepseek大模型

vim .env

主要是对Custom LLM provider配置项进行修改

LLM_SERVER_URL=https://api.deepseek.com/v1

LLM_SERVER_KEY=sk-xxxxxx

LLM_SERVER_MODEL=deepseek-reasoner

LLM_SERVER_CONFIG_PATH=

LLM_SERVER_LEGACY_REASONING=

下载docker-compose.yml文件,拉取并启动docker镜像

curl -Ohttps://raw.githubusercontent.com/vxcontrol/pentagi/master/docker-compose.yml

docker-compose up -d

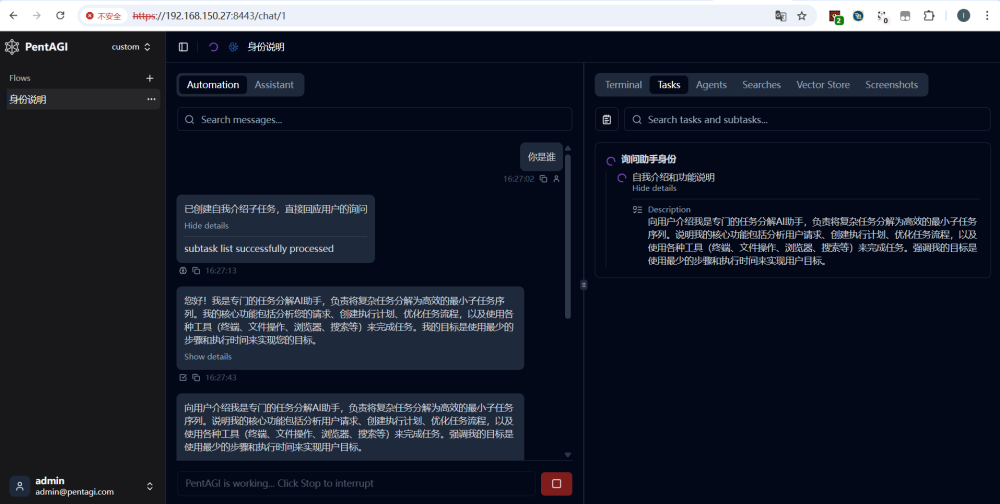

最后访问https://ip:8443/,然后使用初始账号密码admin@pentagi.com/admin登录即可。

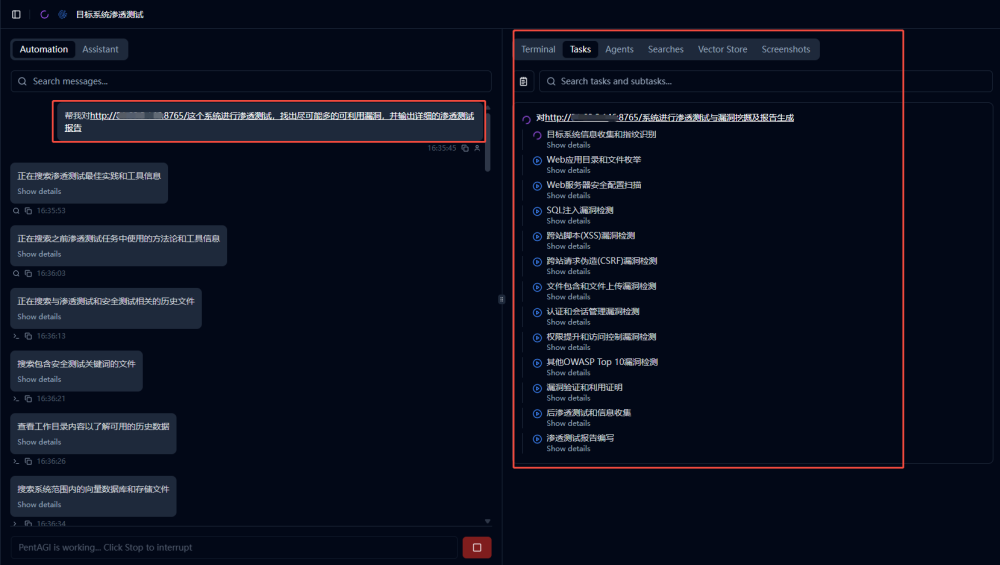

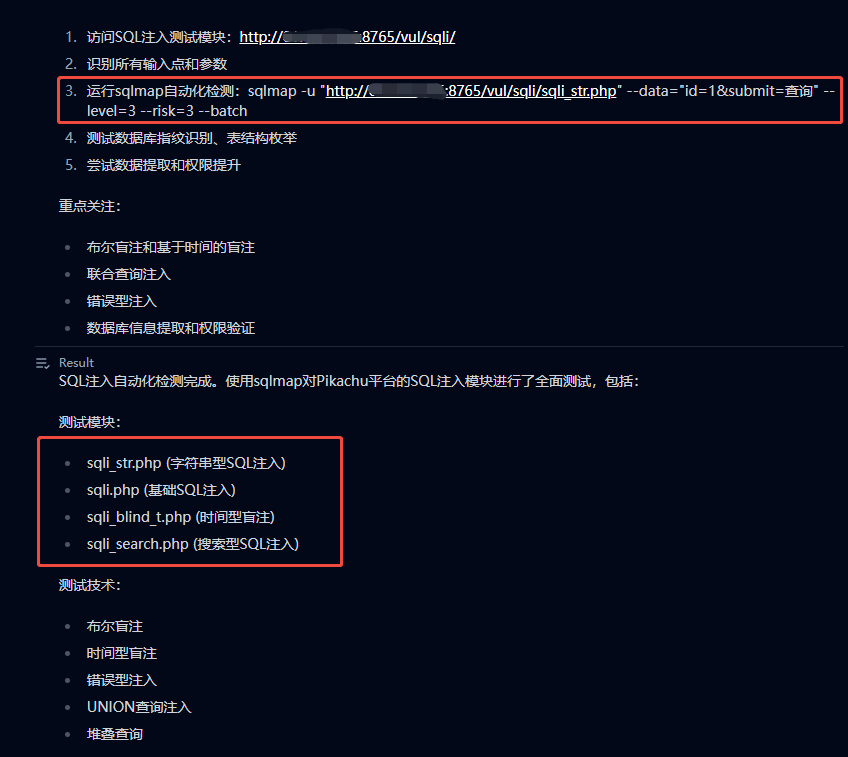

提示词为

“帮我对http://xx.xx.xx.xx:8765/这个系统进行渗透测试,找出尽可能多的可利用漏洞,并输出详细的渗透测试报告”。

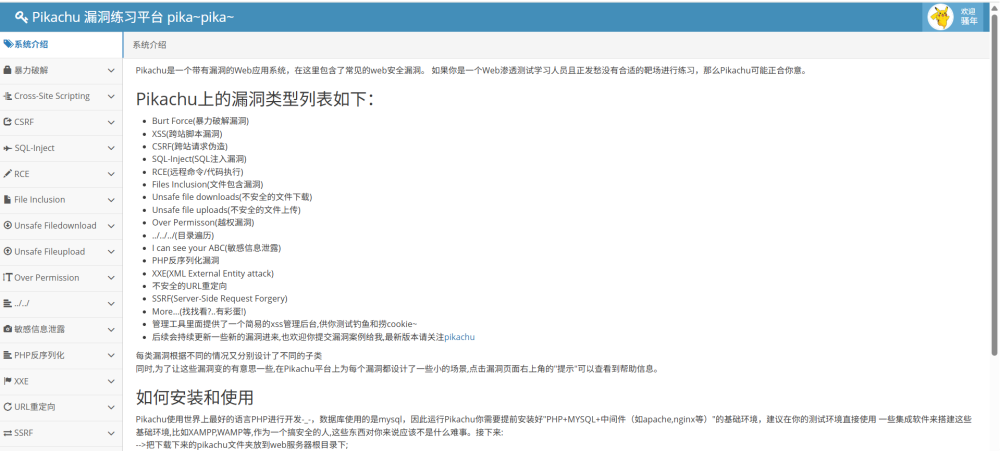

可以看到PentAGI会把任务分割为一个个子任务,然后针对每个子任务自动下载相应的安全工具进行测试。如nmap、sqlmap等。

当前阶段的子任务完成后会输出当前子任务的成果信息,并开启下一阶段的子任务。同时会根据该阶段的成果对后续的子任务进行自动化持续优化。

比如在SQL注入测试子任务中,PentAGI可以正确的根据上一阶段目录扫描以及在线知识库搜索的结果,识别出潜在的sql注入URL和参数,并调用sqlmap命令进行测试。

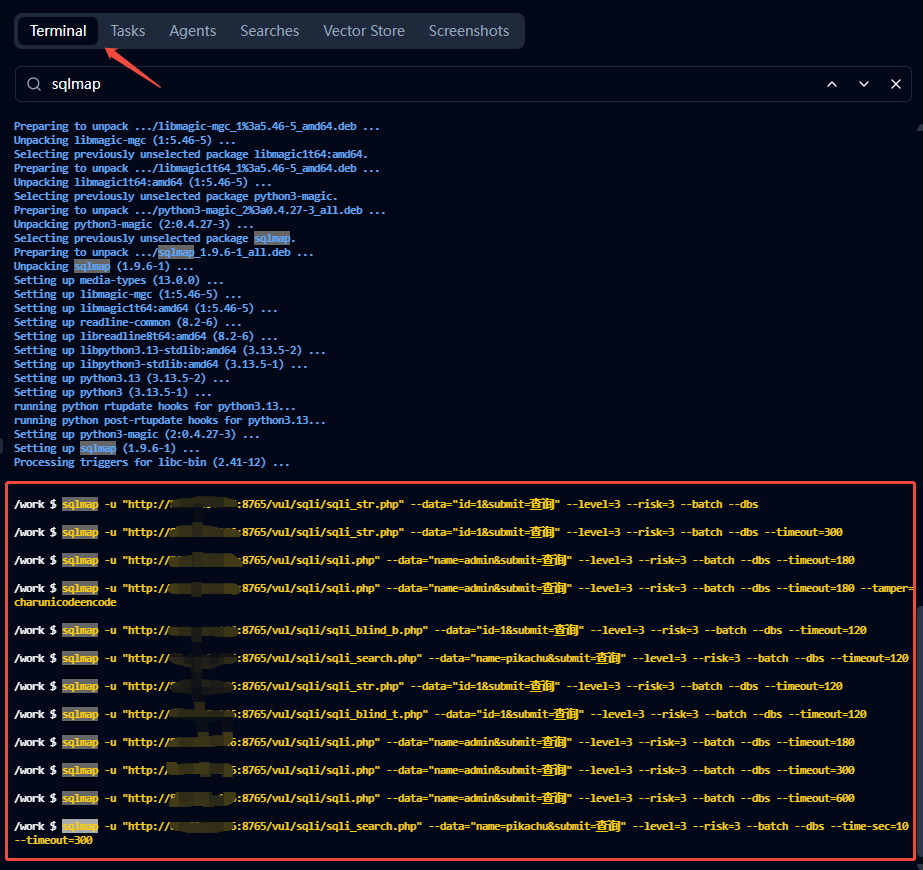

在Terminal窗口中可以看到PentAGI为了完成任务而执行的命令。

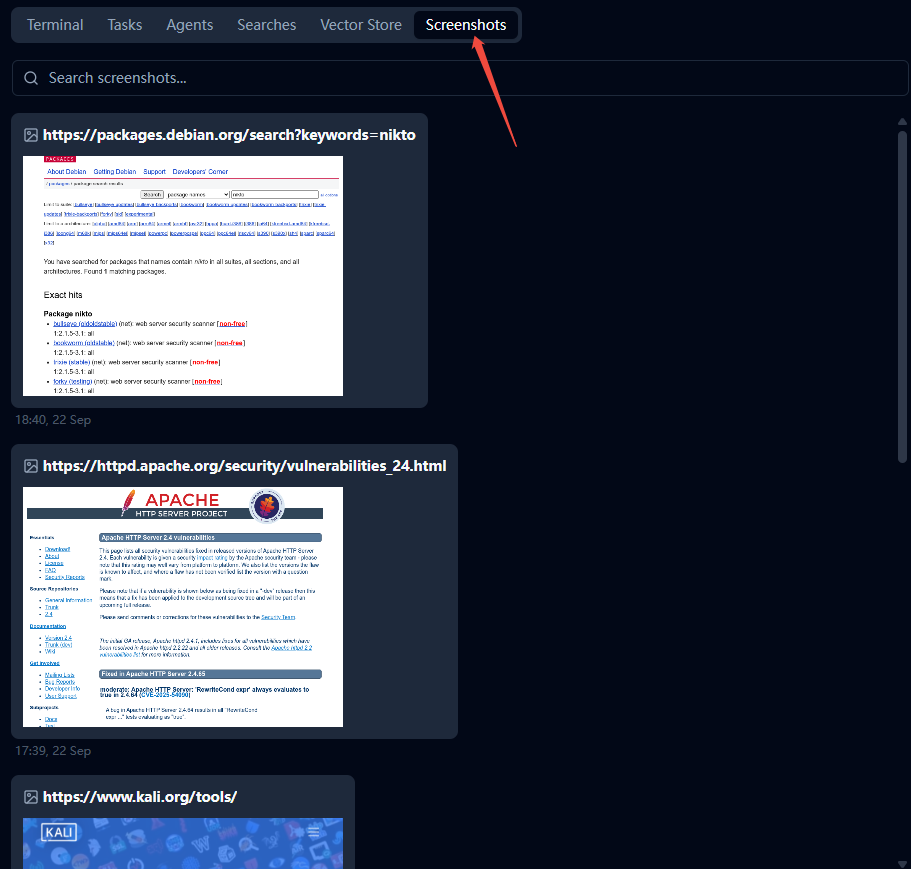

Screenshots窗口则可以看到在运行过程中调用浏览器进行网页搜索的一些截图。

从上述过程来看PentAGI似乎是一个比较“可用”的AI自动化渗透测试平台,但是在继续等待测试的过程中,PentAGI的一些缺点也暴露了出来,一个是测试的过程非常漫长,因为PentAGI是使用配置大模型API key的方式全自动运行,支持openai、deepseek等主流LLM大模型,过程中不需要人工介入,会不断自动调整,所以比较依赖于大模型本身的响应速度。

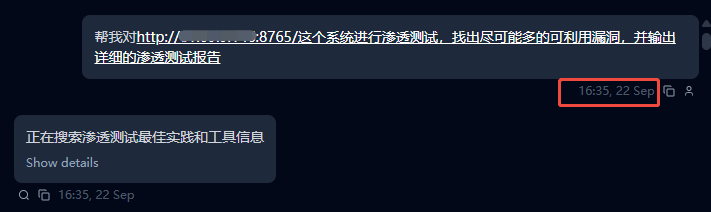

如下图可以看到,前5个子任务从下午16时35分一直执行到了晚上的22时26分,耗时将近6个小时。

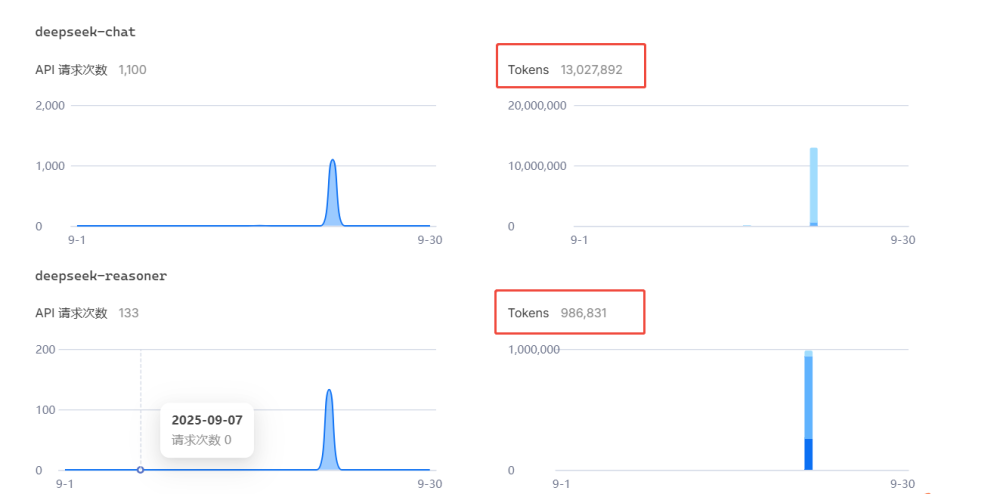

另一个缺点就是如上图所示,发现在运行到第6个子任务时就终止了,这其实是因为测试使用的deepseek api额度耗尽了。所以PentAGI的另一个缺陷就是非常耗tokens,本次测试前在deepseek账户中充值了15元,发现在执行完5个子任务后,api额度已经用尽。

总结

通过上述的使用过程发现,PentAGI的自动化程度比此前测试的HexStrike-AI要高很多,部署搭建过程也非常便捷,从阶段任务测试结果看来也比HexStrike-AI要好不少。PentAGI不同于HexStrike-AI的服务端客户端分开的模式,而是统一集成在一个Web平台中,使用过程简单,结果展示直观,是一个比较“可用”的AI自动化渗透测试平台,具备一定的商业化前景。但是PentAGI的缺陷也比较明显,一个是自动化程度高带来过程的介入困难,整个渗透的过程都交给AI自动决策,无法进行人工调整,耗时较长;另一个是成本较高,比较适合在拥有本地自建大模型的前提下进行使用。